Особенности российского рынка VPN

На российском рынке широко представлены и западные решения VPN, и, что особенно приятно, собственные. Однако, не уступая иностранным аналогам в криптографической части, отечественные разработки все еще отстают в вопросах масштабирования и интеграции в существующую Услуги VPN можно разделить на три типа. Первый — VPN доступ — обеспечение защищенных соединений для удаленного доступа одиночных пользователей (мобильные и надомные работники) к корпоративным сетям через инфраструктуру оператора связи, с соблюдением той же политики, что и в частной сети. Второй — Третий — Для построения VPN предлагается широкий выбор архитектур — виртуальные каналы Frame Relay/ATM, Услуги и архитектура VPN

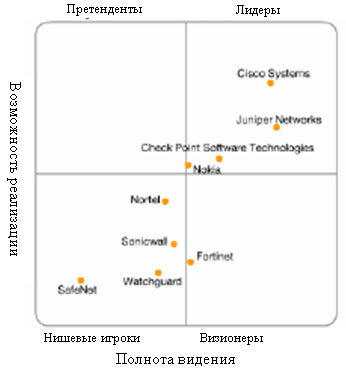

Источник: CNews Analytics, 2006 Все варианты VPN, приведенные в данной таблице, обеспечивают функции разделения доступа. А вот функции обеспечения целостности и конфиденциальности передаваемой информации VPN обеспечивают только при использовании технологий шифрования данных. Именно об этом варианте построения VPN будет идти речь дальше. Законодательное регулирование Начать необходимо с вопросов законодательства, так как деятельность в области защиты информации с использованием средств шифрования является регулируемой. Основным нормативным документ здесь является постановление правительства номер 691 от Если же посмотреть на это в практическом применении, то очень коротко ситуацию можно описать так. Компании, занимающиеся разработкой и производством средств построения VPN на территории России должны иметь лицензию на разработку и производство. Компании, продающие такие решения своим партнерам или клиентам должны иметь лицензию на распространение. Компании, занимающиеся сопровождением подобных систем VPN (как своих собственных, так и по договору) должны иметь лицензию на техническое обслуживание. Компании (обычно операторы связи и услуг), предоставляющие своим клиентам зашифрованные виртуальные частные сети должны иметь лицензию на предоставление услуг. В том случае, если компания имеет средства построения VPN для своих внутренних нужд, но при этом их техническим обслуживанием занимается по договору другая организация (например, системный интегратор), она может не иметь никаких лицензий. Еще один интересный аспект, что эти требования о лицензировании соответствующих видов деятельности распространяются как на средства шифрования российского производства, так и на средства шифрования западного производства. Однако есть два принципиальных различия. Первое состоит в том, что средства российского производства могут быть сертифицированы ФСБ РФ и, в зависимости от уровня сертификации, использоваться для защиты определенных классов информации. Для западных решений понятие сертификация отсутствует как класс, и это существенно снижает область их применения. Второе отличие заключается в том, что для ввоза на территорию РФ западных средств шифрования В последнее время ряд западных производителей средств VPN заявил о встраивании в свои продукты российских криптографических алгоритмов и даже получении сертификата на них. Это небольшое лукавство. Наличие сертификата на российскую криптографию не снимает необходимости легитимного ввоза оборудования, содержащего функции шифрования, на территорию России. Такое оборудование должно ввозиться только по лицензии Министерства по экономическому развитию и торговле и только после получения разрешения со стороны ФСБ в соответствии с существующим законодательством. Иными словами, поддержка российских ГОСТов это хорошо, но не является достаточным основанием для обхода таможенного законодательства и бесконтрольного ввоза При этом не надо забывать про то, что сертификат ФСБ выдается не на западный Разрыв сокращается Если посмотреть правде в глаза, то за счет того, что рынок средств шифрования за рубежом был менее «зарегулированным» и более конкурентным, развитие подобных технологий там шло быстрее. Мы с грустью вынуждены констатировать, что также как и в других областях инфокоммуникаций, продукты зарубежных производителей превосходят отечественные. Причем эта разница лежит не в стойкости криптографических алгоритмов, а в удобстве внедрения, управления качеством обслуживания для различных типов потоков данных, масштабируемости, взаимной совместимости и тому подобных вещах. Интеграция технологий VPN с другими технологиями, такими как межсетевое экранирование и/или маршрутизация также является большим преимуществом западных решений. Магический квадрант Garthner, IPsec VPN

Источник: Gartner, 2006 Мировыми лидерами, делящими между собой рынок VPN, являются такие компании как Cisco Systems, Checkpoint Software, Juniper Networks и ряд других. При этом приятно отметить, что российские разработчики VPN в последние годы активно трудились, чтобы уменьшить отставание. И, что особенно вызывает уважение, не только в технологической области. Разработка и опубликование в IETF информационного RFC 4357 «Additional Cryptographic Algorithms for Use with GOST К основным российским производителям средств VPN можно отнести следующие компании: «Амикон» — с продуктами В заключение, хотелось бы еще раз подчеркнуть основные тенденции российского рынка VPN, а именно: высокий уровень государственного регулирования, что приводит к медленному росту этого сегмента рынка ИБ; технологическое преимущество западных продуктов по критериям масштабируемости, простоты обслуживания, и интеграции дополнительных функций; широкий выбор и активное технологическое развитие российских средств построения VPN. Два последних аспекта в результате дают нам самое главное — наличие на рынке и возможность выбора именно того решения, которое наилучшим образом будет соответствовать потребностям каждого конкретного предприятия, в зависимости от его масштаба, вида собственности, категорий обрабатываемой информации и т.д. Михаил Кадер / CNews Analytics Краткий сравнительный анализ популярных российских VPN-продуктов

Источник: CNews Analytics, 2006 |

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||